8. Routage dynamique d'IP▲

8-1. Introduction et rappels▲

La notion de routage est inhĂŠrente au fonctionnement du datagramme IP.

Le routage des datagrammes IP n'est rien d'autre que l'opĂŠration qui consiste Ă trouver une route pour les conduire vers la destination, c'est-Ă -dire l'adresse du champ destination de l'entĂŞte.

Un premier examen du routage nous a conduit Ă distinguer le routage direct, sur un mĂŞme LAN et associĂŠ Ă l'usage des services du protocole ARP puis le routage indirect, appelĂŠ ainsi parce qu'il fait appel aux services d'une ou plusieurs passerelles avant d'atteindre la destination. Dans les deux cas, la dĂŠcision de routage porte sur la partie rĂŠseau de l'adresse IP du destinataire, ou encore le netid.

Le routage indirect se subdivise en deux catÊgories : le routage statique, qui implique l'usage d'une passerelle par dÊfaut et enfin le routage dynamique, sujet qui concerne ce chapitre.

L'idĂŠe d'une route statique est sĂŠduisante par sa facilitĂŠ de mise en Ĺuvre pour l'organisation des ÂŤÂ petits rĂŠseaux . Elle se rĂŠsume le plus souvent Ă ajouter une simple ligne dans la configuration de l'appareil Ă raccorder au rĂŠseau, et cette information vitale peut mĂŞme ĂŞtre rĂŠcupĂŠrĂŠe automatiquement Ă l'aide de protocoles comme BOOTP ou DHCP !

Sur un routeur CISCO(71), la ligne de configuration :

ip route 0.0.0.0 0.0.0.0 138.195.52.129Indique que tous les datagrammes non routables directement doivent ĂŞtre envoyĂŠs Ă l'adresse 138.195.52.129. Une seule route par dĂŠfaut peut ĂŞtre dĂŠfinie pour une pile IP comme il a ĂŠtĂŠ expliquĂŠ lors de l'analyse de l'algorithme de routage.

Cette disposition très simple est bien commode, car elle Êvite de se poser des questions compliquÊes sur le choix de la route, en dÊlÊguant à d'autres ce travail dÊlicat. En effet, il faudra bien à un certain moment du trajet suivi par les datagrammes, qu'un dispositif particulier, Êtymologiquement un routeur, prenne une dÊcision face à des possibilitÊs multiples.

Ce routeur plus intelligent sera probablement celui qui permet Ă vos datagrammes de rejoindre l'internet si vous appartenez Ă une entitĂŠ qui a son autonomie (voir plus loin), ou le routeur du prestataire FAI pour un particulier, ou une plus petite entitĂŠ, abonnĂŠ Ă un service xDSL quelconque.

La prĂŠsence de plusieurs routes possibles pour rejoindre une destination implique de facto l'usage d'un protocole de routage dynamique. Une route statique privilĂŠgie une seule route et ignore les autres. L'existence de plusieurs routes est une nĂŠcessitĂŠ pour assurer la redondance du service, voire l'ĂŠquilibrage du trafic sur plusieurs liens.

8-1-1. IGP, EGP, Système autonome▲

Au commencement, l'Arpanet Êtait un seul rÊseau gÊrÊ de manière homogène, du moins par un ensemble de personnes dÊpendantes de la même entitÊ administrative, ce qui permettait d'en orienter le dÊveloppement de la même manière partout. Le protocole de routage dynamique Êtait un ancêtre du protocole RIP ÊtudiÊ dans ce chapitre. Ce protocole, comme on va le voir, implique que les routeurs s'Êchangent continuellement des informations sur les meilleures routes à employer. Sans entrave, chaque routeur finit par avoir une route pour atteindre tout le monde, partout !

L'extension de ce rÊseau à des entitÊs très diffÊrentes entre elles, a conduit les architectes rÊseau de l'Êpoque à crÊer la notion de système autonome (autonomous systems ou AS dans le texte), afin de permettre à chacun de dÊvelopper son rÊseau interne sans risque d'en diffuser le contenu à l'extÊrieur (soucis de confidentialitÊ et de sÊcuritÊ).

Un système autonome se caractÊrise par un numÊro, ou numÊro d'AS, sur 16 bits dont l'attribution dÊpend de l'IANA et de ses dÊlÊgations, par exemple autonomous-system 2192 que l'on pourrait retrouver dans la configuration d'un external gateway de la figure VII.01.

Cette nouvelle architecture entraĂŽne des changements dans l'usage des protocoles de routage. Certains sont plus adaptĂŠs que d'autres Ă router des blocs d'adresses IP conformĂŠment Ă des politiques de routages (routing policy) internationales, ce sont les EGP comme external gateway protocol. Leur ancĂŞtre se nomme d'ailleurs EGP, il est remplacĂŠ aujourd'hui par BGP (Border Gateway Protocol).

à l'intÊrieur du système autonome, les protocoles de routages sont des IGP comme Interior Gateway Protocol et ne sont plus du tout adaptÊs à la gestion de l'internet moderne. Par contre, ils rÊpondent plus ou moins bien aux besoins des rÊseaux internes si compliquÊs et vastes soient-ils. Ces IGP Êchangent bien entendu des routes avec les EGP, le routage ne serait pas possible sans cela.

Ce chapitre de cours examine deux IGP très classiques, RIP et OSPF ! Si ces deux protocoles se rencontrent très frÊquemment sur les rÊseaux, ils diffèrent beaucoup dans leurs propriÊtÊs comme nous allons le voir...

8-1-2. Vecteur de distances vs Ătat de liens▲

RIP Routing Information Protocol et OSPF Open Shortest Path First sont construits sur des approches diffĂŠrentes.

Les algorithmes de routage Ă vecteur de distance (basĂŠs sur l'algorithme de Bellman-Ford) conduisent les routeurs Ă transmettre Ă leurs voisins rĂŠseau immĂŠdiats une copie de leur table de routage. Ces tables se modifient au fur et Ă mesure de leur propagation, car chaque route est associĂŠe Ă une mĂŠtrique qui croĂŽt par dĂŠfaut d'une unitĂŠ au passage de chaque routeur (le routeur voisin accessible sur le mĂŞme LAN est associĂŠ Ă une mĂŠtrique de 1, etc.). Le choix de la meilleure route est ĂŠtabli par chaque routeur en considĂŠrant la valeur minimale de cette mĂŠtrique pour toutes les routes qui aboutissent Ă la mĂŞme destination. Seule la meilleure route est propagĂŠe, les autres sont oubliĂŠes.

Pour ces considÊrations on dit que le calcul de la route est distribuÊ et par consÊquent chaque routeur n'a pas la connaissance de la topologie globale du rÊseau : il n'en connaÎt qu'une version interprÊtÊe par ses voisins.

Les algorithmes à Êtats de liens bâtissent les tables de routages diffÊremment.

Chaque routeur est responsable de la reconnaissance de tous ses voisins, plus ou moins lointains, à qui il envoie une liste complète des noms et des coÝts (en matière de bande passante, par dÊfaut) contenus dans une base de donnÊes à sa charge et qui reprÊsente l'intÊgralitÊ de tous les routeurs du nuage avec lesquels il doit travailler. Chaque routeur a donc une connaissance exhaustive de la topologie du  nuage  dans lequel il se situe et c'est à partir de cette reprÊsentation qu'il calcule ses routes à l'aide d'un algorithme connu de recherche du plus court chemin dans un graphe : celui de Dijkstra(72).

8-2. Routage avec RIP▲

RIP est l'acronyme de Routing Information Protocol. C'est le protocole historique de routage d'Arpanet(73), dĂŠfini dans la RFC 1058 (historique) de 1988. Il est amusant de constater que l'ĂŠcriture de cette RFC vient de l'analyse fonctionnelle du daemon routed prĂŠsent sur les machines BSD de l'ĂŠpoque(74).

Le principe de fonctionnement de RIP est basĂŠ sur le calcul distribuĂŠ du chemin le plus court dans un graphe, selon l'algorithme Bellman-Ford VII.5(75) dĂŠcrit Ă la fin des annĂŠes 1950.

Le terme chemin le plus court dÊsigne implicitement l'usage d'une mÊtrique pour comparer les longueurs. Ici, la mÊtrique est basique, c'est le nombre de sauts (hops) entre deux routeurs. Pour tout routeur, les rÊseaux directement rattachÊs sont accessibles avec un nombre de sauts Êgal à 1 (par dÊfaut). La mÊtrique pour s'atteindre soi-même est toujours 0 par hypothèse.

Les routes qui sont propagÊes d'un routeur à un autre voient leur mÊtrique augmenter de 1 (ou plus) à chaque franchissement d'un routeur. En pratique on ne dÊpasse guère une profondeur de quelques unitÊs, sinon le protocole devient inefficace comme on le verra au paragraphe suivant. Plus prÊcisÊment, une route assortie de la mÊtrique 16 est considÊrÊe comme infinie, donc dÊsigne une destination (devenue) inaccessible.

Cette limitation du protocole laisse quand même aux architectes d'infrastructures rÊseaux la possibilitÊ de concevoir des rÊseaux sÊparÊs les uns des autres par un maximum de 15 routeurs... Au-delà de cette limite, il faut forcÊment envisager l'usage d'un autre protocole !

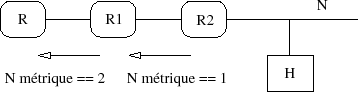

Sur la figure VII.02 le routeur R peut atteindre l'hĂ´te H avec une route dont la mĂŠtrique est 2 et qui passe par le routeur R1.

Il faut bien noter qu'avec RIP, chaque routeur n'est en relation qu'avec ses voisins directs, c'est-Ă -dire ceux avec lesquels il partage un LAN. Typiquement un routeur qui fait du RIP a au moins deux interfaces (elles peuvent ĂŞtre virtuelles), donc voit deux LAN. Ici R1 a un rĂ´le central et incontournable, car ni R ni R2 ne s'ĂŠchangent directement des routes.

Pour cette raison, les routes sont globalement issues d'un calcul distribuĂŠ. Pour chaque routeur l'ĂŠtablissement de sa table de routage s'effectue Ă partir des informations fournies par les routeurs de son voisinage, c'est-Ă -dire ceux qu'il peut atteindre par un routage direct.

La connaissance des routes acquise par chaque routeur ne s'effectue qu'au travers du rÊsultat des calculs de routes effectuÊs par ses voisins, calculs qu'il confrontera à sa propre table de routage et à son propre calcul de route (le choix d'une route plus courte à l'aide de la mÊtrique annoncÊe), puis diffusera à son tour. Par ce principe, dans la figure VII.02, R1 a connaissance du rÊseau N indirectement grâce aux annonces de routes diffusÊes par R2.

Le terme vecteur de distances est employÊ parce que la propagation des routes s'effectue sous la forme de vecteurs :  pour atteindre telle destination, il faut passer par ce routeur et la mÊtrique associÊe vaut cette valeur . Donc une direction et une mÊtrique, d'oÚ l'analogie avec un vecteur.

Le moyen de propagation des tables de routes est un broadcast IP (adresse 255.255.255.255 Limited broadcast pour RIPv1) ou des annonces multicast (adresse 224.0.0.9 si on utilise RIPv2(76)).

8-2-1. En fonctionnement▲

- 1/ Au dĂŠmarrage, chaque routeur a connaissance des rĂŠseaux auxquels il est directement rattachĂŠ, ainsi que du coĂťt associĂŠ Ă chacune de ses liaisons (1 par dĂŠfaut).

Le coÝt de la liaison locale, c'est-à -dire celle du routeur vers lui-même, est  0  alors que celle pour atteindre n'importe quel autre point est  infini  (valeur 16 par dÊfaut).

Le routeur envoie un paquet de questionnement (request packet) Ă ses voisins pour constituer sa table de routage initiale.

La RFC 2453 prÊcise que celle-ci contient 5 informations pour chaque entrÊe :

-

- l'adresse IPv4 de la destination,

- la mĂŠtrique pour atteindre cette destination,

- l'adresse IPv4 de première passerelle (next router) à utiliser,

- Un drapeau qui indique si la route a changĂŠ rĂŠcemment (route change flag),

- deux chronomètres associÊs à la route, l'un pour signifier que la route n'est plus utilisable (timeout), l'autre pour compter le temps durant lequel une route non utilisable doit être maintenue dans la table avant d'être supprimÊe et l'espace mÊmoire utilisÊ recyclÊ (garbage-collection),

- en fonctionnement chaque routeur transmet son vecteur de distance Ă ses voisins directs (LAN) soit par un broadcast, soit par un multicast. Le port de destination est toujours 520Â ;

Cet ÊvÊnement a lieu pÊriodiquement (30 secondes) oÚ dès que quelque chose change dans la table de routage (Triggered updates page), ou encore à rÊception d'un paquet de demande de route, par exemple par un hôte d'un rÊseau directement raccordÊ ;

- 2/ Chaque routeur calcule son propre vecteur de distance, le coÝt minimum est le critère de sÊlection. Ce calcul intervient dès que :

- le routeur reçoit un vecteur de distance qui diffère avec ce qu'il a dÊjà en mÊmoire,

- le constat de la perte de contact (link ou absence de rĂŠception des annonces) avec un voisin.

- le routeur reçoit un vecteur de distance qui diffère avec ce qu'il a dÊjà en mÊmoire,

- le constat de la perte de contact (link ou absence de rĂŠception des annonces) avec un voisin.

Quand une route n'a pas ÊtÊ rafraÎchie depuis 180 secondes (6 paquets de broadcast non reçus) sa mÊtrique prend la valeur infinie (16) puis elle est dÊtruite (deuxième chronomètre dÊfini prÊcÊdemment).

Le fonctionnement de RIP a un côtÊ  magique  et pourtant l'algorithme converge vers un Êtat stable, c'est dÊmontrÊ !

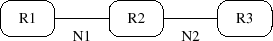

Examinons-en le fonctionnement ÊlÊmentaire sur un rÊseau thÊorique de trois routeurs alignÊs lors d'un dÊmarrage  à froid  :

à l'instant 0 chaque routeur dÊcouvre les rÊseaux qui lui sont directement rattachÊs et se connaÎt lui-même, c'est-à -dire qu'il connaÎt sa ou ses adresses IP. On peut le formaliser par un triplet (Destination, gateway, mÊtrique), pour R1 ça donne (R1,local,0)(77) :

- R1 annonce (R1,local,0) sur N1Â ;

- R2 annonce (R2,local,0) sur N1 et N2Â ;

- R3 annonce (R3,local,0) sur N2.

En final chacun annonce ses routes de manière asynchrone, met à jour sa table de routage et annonce celle-ci, tout ça de manière un peu asynchrone. On examine les tables de routages une fois ces Êchanges stabilisÊs.

- R2 reçoit les annonces de route en provenance de R1 et R3. Il ajoute le coÝt de la liaison et obtient en final une table qui ressemble à  : (R2,local,0) (R1,R1,1) (R2,R2,1) ;

- De la même manière R1 enrichit sa table avec deux routes : (R2,R2,1) et (R3,R2,2) ;

- Pour R3 de manière symÊtrique : (R2,R2,1), (R1,R2,2).

Que se passe-t-il maintenant si R3 devient inaccessible (coupure rĂŠseau, hĂ´te arrĂŞtĂŠ...)Â ?

Basiquement R2 devrait supprimer la route vers R3. Il n'en fait rien pour l'instant puisque R1 annonce une route (R3,R2,2). R2 dĂŠcide donc qu'il existe une route (R3,R1,3) et annonce sa nouvelle table.

R1 ayant reçu une route modifiÊe de R2 modifie sa propre route qui devient (R3,R2,4) et ainsi de suite dans une boucle infernale qui tend à compter jusqu'à l'infini. For heureusement le calcul s'arrêtera à 16 par dÊfaut, R1 et R2 concluront alors que R3 n'est pas (plus) accessible et finiront par retirer la route de leur table !

On peut aisÊment se rendre compte de la stupiditÊ de cette dÊmarche ainsi (et c'est surtout ce qu'on lui reproche) de la perte de temps engendrÊe. D'oÚ les amÊliorations apportÊes :

8-2-1-1. Horizon partagĂŠ ou Split horizon▲

Le concept est simple, il suffit de constater (toujours dans la figure VII.03) qu'il est stupide si R1 route via R2 des paquets pour R3, d'essayer pour R2 de router ces paquets vers R1.

Donc R1 ne doit pas annoncer Ă R2 des routes passant par R2. Les routes annoncĂŠes ne sont donc plus identiques sur chaque rĂŠseau, mais tiennent compte des destinations qui sont atteintes via chacune de ces liaisons pour ĂŠviter ce type d'annonce.

Il existe une variante plus efficace encore, qui consiste, pour R1, Ă annoncer Ă R2 la route (R3,R2,16), donc une route infinie. R2 ne pourra donc pas utiliser cette route pour atteindre R3 via R1. Il n'y a pas de boucle de comptage Ă l'infini et R2 conclura tout de suite Ă l'inaccessibilitĂŠ de R3. Ces deux astuces rĂŠunies sont repĂŠrĂŠes dans la RFC sous le terme split horizon with poisoned reverse.

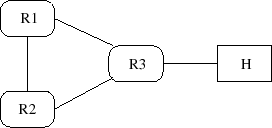

La figure VII.03 reprÊsente donc un cas thÊorique facile. En pratique, un des intÊrêts du routage dynamique Êtant d'avoir plusieurs routes possibles pour atteindre une destination, on aura plutôt la situation de la figure VII.04 ce qui amène au cas de figure suivant :

Supposons que l'hôte H devienne inaccessible, la technique ci-dessus empêchera R3 de tenter de router les datagrammes vers R1 et R2, mais, du fait du caractère asynchrone des mises à jour, R1 ayant reçu de R3 le fait que H est inaccessible peut conclure que R2 est le meilleur chemin avec un coÝt de 3 et cette fausse information peut se propager à R3 via R2 et le comptage à l'infini est reparti...

Pour y remÊdier, le protocole comporte un dispositif de mises à jour dÊclenchÊes :

8-2-1-2. Mises Ă jour dĂŠclenchĂŠes ou Triggered updates▲

L'ĂŠventualitĂŠ d'une situation de comptage Ă l'infini ĂŠvoquĂŠ dans le contexte de la figure VII.04 peut ĂŞtre endiguĂŠe par ce dispositif.

Seules des mises à jour très rapides peuvent conduire R1 et R2 à converger vers la conclusion que la distance vers H est devenue infinie.

La règle initiale est que quand un routeur change la mÊtrique d'une route, il doit envoyer un message de mise à jour aussi vite que possible à tous ses voisins immÊdiats. Ce message ne contient que ce qui a changÊ et non l'intÊgralitÊ de la table.

Mises à jour rapides ne signifient pas pour autant  tempêtes de paquets sur le rÊseau , d'une part parce que le principe de l'horizon partagÊ est conservÊ, et que d'autre part, une temporisation alÊatoire (de 1 à 5 secondes) limite la frÊquence d'Êmission de chaque mise à jour. Durant ce laps de temps la rÊception d'une mise à jour peut être Êgalement prise en compte et donc entrainer un changement des routes Êtablies.

La diffÊrence entre ce dipositif et les annonces rÊgulières tient à sa frÊquence d'Êmission et au contenu restreint aux seules routes dont la mÊtrique a changÊ.

La RFC 2453 conclut toutefois  However, counting to infinity is still possible . Qui n'est vraiment pas très satisfaisant...

8-2-2. Le protocole RIPv1 vs RIPv2▲

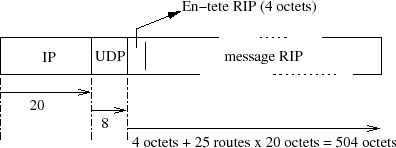

RIP est encapsulÊ dans paquet UDP avec 520 comme port de destination :

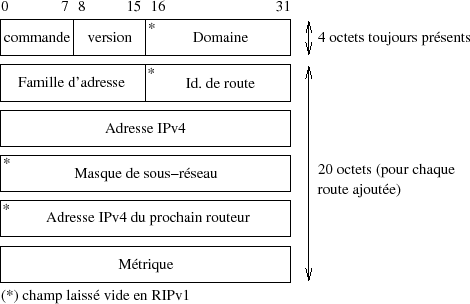

Ătant donnĂŠ le mode de propagation des annonces de routes, le choix du protocole UDP est tout Ă fait appropriĂŠ. Cependant, la RFC 2453 spĂŠcifie que le nombre maximum de routes est limitĂŠ Ă 25, comme il faut 20 octets (figure VII.06) pour dĂŠcrire une route, la partie utile du datagramme fait au plus 4 + 25 x 20 = 504 octets et le datagramme complet 532 octets au maximum, le risque de fragmentation est nul sur des LAN et via les liaisons point Ă point modernes (PPP par exemple).

Par contre, s'il faut propager plus de 25 routes, il faut envisager l'Êmission d'autant de datagramme que nÊcessaire !

à l'intÊrieur du message RIP de la figure VII.03 les octets s'organisent de la manière suivante :

Le format d'un message RIP laisse plein d'espace vide (surtout quand il s'agit de RIPv1 -- les champs marquĂŠs d'une * sur la figure). L'alignement des champs sur des mots de 32 bits en est Ă l'origine.

- Commande 1 pour signifier une demande, request, et 2 pour une rÊponse, reply. D'autres commandes existent, mais elles sont obsolètes ou non documentÊes dans la RFC...

- Version 1 pour RIPv1 et 2 pour RIPv2Â ;

- Domaine (RIPv2) Pour pouvoir faire tourner simultanÊment sur une même machine plusieurs instances du daemon routed, ce champ contient un identifiant (PID...) qui permet de discriminer la provenance des routes ;

- Famille d'adresse (Address familly identifier - AFI) Famille d'adresse, comme pour un socket donc AF_INET pour IPv4. Ce champ peut Êgalement contenir la valeur hexadÊcimale 0xffff pour indiquer qu'il s'agit un bloc d'authentification. Dans ce cas l'identifiant de route contient la valeur 2 et les 16 octets qui suivent un mot de passe en clair, alignÊ à gauche et complÊtÊ par des zÊros ! Rien n'est dÊfini dans la RFC 2453 pour être plus confidentiel...

- Identifiant de route (Route tag - RIPv2) C'est un  traceur  pour identifier une route qui provient d'un autre IGP voire d'un autre EGP et qui est propagÊe par RIP ;

- Adresse IPv4 Il s'agit de la destination à atteindre par le routeur qui Êmet cette annonce ;

- Masque de sous-rÊseau (RIPv2) Le masque de sous-rÊseau à appliquer au champ qui prÊcède. C'est un des apports principaux de RIPv2 par rapport à RIPv1 ;

- Adresse IPv4 du prochain routeur (Next hop - RIPv2) En fonctionnement normal l'adresse 0.0.0.0 signifie que la route passe par celui qui l'annonce. Ici il s'agit d'une autre adresse IPv4, diffÊrente de celle de l'annonceur. Celui-ci n'utilise pas RIP (sinon il ferait l'annonce lui-même), mais sans doute un autre protocole de routage. Ce cas de figure arrive à la frontière entre deux rÊseaux, quand par exemple un routeur interne annonce une meilleure route via un routeur du même LAN ;

- MĂŠtrique Il s'agit de l'annonce de la mĂŠtrique, de 0 (hĂ´te local) Ă 16 (infini non accessible) en pratique.

En rÊsumÊ, les apports de RIPv2 sont les suivants :

- Transmission d'un masque de sous-rÊseau avec chaque route. Ce point est majeur parce qu'il permet d'utiliser RIP avec des rÊseaux comportant des sous-rÊseaux ;

- Authentification (très insuffisante puisque le mot de passe circule en clair). Le constructeur Cisco a ajoutÊ des extensions permettant l'usage de MD5, c'est mieux ;

- Indication d'un prochain routeur qui n'est pas celui qui annonce la route ;

- Indication de routes de provenances externes, ou route tag ;

- Usage de l'adresse multicast 244.0.0.9 pour propager des routes (plutĂ´t qu'un limited broadcast IP, plus perturbateur parce que lu par tous les hĂ´tes.

8-2-3. Algorithme Bellman-Ford▲

Pour le fonctionnement de l'algorithme, nous invitons le lecteur à consulter l'excellente simulation mise à disposition par l'UniversitÊ Pierre Mendès France de Grenoble, à cette URL (cliquer sur le bouton  Appliquette ) :

- http://fr.wikipedia.org/wiki/Algorithme_de_Bellman-Ford

8-2-3-1. MĂŠtrique▲

Dans les rĂŠseaux simples, le plus courant est d'utiliser le nombre de sauts, hop, c'est-Ă -dire le nombre de routeurs Ă franchir pour arriver Ă destination. Les rĂŠseaux plus complexes, on privilĂŠgiera une mĂŠtrique basĂŠe sur le dĂŠlai, par exemple.

8-2-4. Conclusion▲

L'apparition des protocoles Ă ĂŠtats de liens n'a pas empĂŞchĂŠ son dĂŠveloppement, la RFC 2453 de 1998, dĂŠcrit RIPv2 encore en usage dans bon nombre de (petits) rĂŠseaux.

8-2-4-1. Points forts▲

- SimplicitĂŠ de mise en Ĺuvre ;

- SimplicitÊ du protocole permettant une comprÊhension aisÊe des Êchanges ;

- Robustesse des implĂŠmentations.

8-2-4-2. Points faibles▲

- Limitation a une profondeur de 15Â ;

- Problème de la vitesse de convergence (lente) de l'algorithme et du comptage Êventuel jusqu'à la route infinie ;

- La mĂŠtrique n'est pas adaptĂŠe Ă des rĂŠseaux dont les nĹuds sont sĂŠparĂŠs par des liaisons utilisant des bandes passantes disparates ;

- L'authentification de l'Êmetteur des donnÊes est très pauvre en fonctionnalitÊ et pas du tout  secure  ;

- La topologie des rĂŠseaux RIP reste Ă un seul niveau (pas de hiĂŠrarchie par exemple entre l'arĂŞte centrale d'un rĂŠseau (backbone) et des rĂŠseaux terminaux.

8-3. Routage avec OSPF▲

L'origine du protocole OSPF et de la technologie de routage par  Êtat des liaisons  datent du tout dÊbut des annÊes 1980, pour faire face aux insuffisances du protocole à vecteurs de distances, constatÊes sur les rÊseaux Arpanet et Cyclades. Son dÊveloppement est dÝ aux efforts du groupe OSPF de l'IETF.

8-3-1. Grandes lignes de fonctionnement▲

Les explications qui suivent font l'hypothèse d'un rÊseau IP qui supporte la propagation de trames avec une adresse de destination de type multicast, autrement dit ne traite pas le cas des rÊseaux sans diffusion ce type ou encore NBMA (Non Broadcast MultiAccess networks).

Basiquement un protocole à Êtats de liens a un fonctionnement simple :

- Chaque routeur est responsable de la reconnaissance de ses voisins (et donc de leur nom) directs, c'est-à -dire accessibles sur un des LAN directement raccordÊs ;

- Chaque routeur Êtablit un paquet nommÊ link state packet (LSP) qui contient la liste des noms et des coÝts (paragraphe 3.3.1) dans la mÊtrique choisie pour atteindre chacun de ses voisins ;

- Le LSP est propagÊ à tous les routeurs et chacun conserve le plus rÊcent LSP reçu des autres routeurs dans une base de donnÊes (link-state database). Chaque routeur du nuage travaille ainsi à partir des mêmes donnÊes, une sorte de carte globale des Êtats ;

- Chaque routeur a la responsabilitĂŠ par ses propres moyens (puissance CPU) du calcul du chemin Ă coĂťt minimum (shortest path) Ă partir de lui-mĂŞme et pour atteindre tous les nĹuds du rĂŠseau ;

- Les changements de topologie du nuage (comme la perte de connectivitĂŠ sur une interface) de routeurs sont rapidement dĂŠtectĂŠs, annoncĂŠs au voisinage, et pris en compte pour recalculer les routes.

En rÊsumÊ un tel protocole a deux grandes activitÊs, la première est de propager ses Êtats et d'Êcouter ceux de ces voisins au sein de l'AS, c'est ce qu'on appelle le flooding, en français procÊder par inondation, la deuxième est de calculer des routes à partir de tous les Êtats de liens reçus. Ce calcul est effectuÊ à l'aide de l'algorithme de Dijkstra de recherche du plus court chemin dans un graphe.

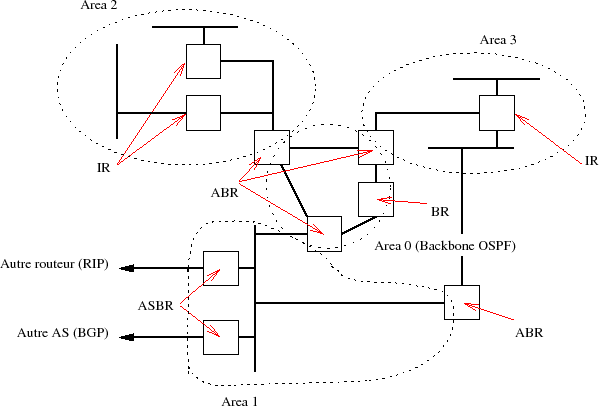

Pour les rÊseaux complexes, OSPF permet le groupement de routeurs en zones distinctes, areas, qui Êtablissent des nuages autonomes qui routent les datagrammes entre eux, mais ne laissent pas filtrer leur trafic interne de LSP. Se dÊgage ainsi une hiÊrarchie de routeurs, ceux qui sont au milieu de la zone, ceux qui en sont à la frontière et assurent les Êchanges avec les autres zones, enfin ceux qui assurent les Êchanges avec les EGP (comme BGP) pour le trafic externe à l'AS.

Tous les ĂŠchanges sont authentifiĂŠs. Par ce biais, seulement les routeurs prĂŠvus dans la configuration participent au routage. La technique d'authentification peut diffĂŠrer d'une zone Ă une autre (cf paragraphe 3.7.2)

Enfin, les Êchanges de donnÊes sont structurÊs autour d'un protocole nommÊ HELLO. Ce protocole applicatif est vÊhiculÊ par deux adresses multicast qui lui sont attribuÊes : principalement 224.0.0.5 et 224.0.0.6 dans certains cas, voir le paragraphe 3.6). Le protocole est encapsulÊ directement dans les datagrammes IP, et le champ PROTO contient la valeur 89 (fichier /etc/protocols).

8-3-2. RIP vs OSPF▲

Le choix de l'un ou de l'autre est assujetti à l'examen de ce qui les diffÊrencie, que l'on rÊsume dans les points suivants :

- RIP est limitÊ à 15 sauts (hop), ce qui limite de facto la structure du nuage de routeurs ;

- Il faut utiliser RIPv2, car RIPv1 ne supporte pas la notion de masque de sous-rĂŠseau (Variable Length Subnet Mask ou VLSM)Â ;

- Plus le nuage est important et les liaisons moins performantes (comme sur un WAN) plus la diffusion pĂŠriodique des tables de routages consomme des ressources (bande passante)Â ;

- RIP converge beaucoup plus lentement qu'OSPF. La consÊquence d'un changement de la topologie peut mettre plusieurs minutes à être complètement intÊgrÊe, même avec l'usage des adresses multicast, des mises à jour dÊclenchÊes et du concept d'horizon partagÊ ;

- Le principe fondateur, nombre de sauts, ne tient pas compte des dÊlais de propagation, le plus court chemin en matière de nombre de sauts ne dÊsigne pas nÊcessairement le chemin qui offre le meilleur dÊbit, sauf si tous les liens qui le composent sont de la même technologie (Ethernet 100BT par exemple) ;

- L'absence de la possibilitĂŠ d'une structuration des routeurs RIP en zones ne permet pas une structuration intelligente des grands rĂŠseaux, surtout quand ils sont organisĂŠs avec des classes d'adresses que l'on puisse agrĂŠger entre elles en supernet)Â ;

- RIP n'a aucun mĂŠcanisme fiable d'authentification des annonces, ainsi n'importe quel hĂ´te du rĂŠseau peut empoisonner l'ensemble avec des routes farfelues (ou malveillantes, ou les deux...)Â ;

- Le calcul des routes est distribuÊ pour RIP, chaque routeur n'ayant qu'une vue partielle du nuage, alors que pour OSPF chaque routeur de la zone a une vue complète de l'Êtat de tous les liens et Êtablit lui-même le calcul des routes en se plaçant à la racine du graphe de destination.

En synthèse OSPF est plus performant sur les points suivants :

- Pas de limitation en nombre de sauts, cette donnÊe n'entre pas en ligne de compte puisque ce sont des Êtats de liens qui sont propagÊs ;

- Les Êtats de liens sont envoyÊs avec une adresse de destination multicast, et seules des mises à jour des Êtats qui changent sont envoyÊes. La bande passante est prÊservÊe au maximum ;

- OSPF converge très vite, du fait de son mÊcanisme de propagation rapide (flooding) des Êtats ;

- Le calcul du plus court chemin peut conduire à des routes de même valeur et OSPF est capable de gÊrer alors efficacement l'Êquilibre de la charge (load balancing) entre tous ces cheminements possibles ;

- L'organisation des grands rÊseaux en zones est complètement possible, ce qui d'une part rÊduit le trafic des Êtats de liens et d'autre part permet des regroupements plus logiques basÊs sur les classes d'adresses IP ;

- Les informations ĂŠchangĂŠes entre routeurs peuvent ĂŞtre authentifiĂŠes selon plusieurs mĂŠthodes, voire paragraphe 3.7.2Â ;

- Les routes peuvent ĂŞtre ĂŠtiquetĂŠes, ainsi les routes en provenance des EGP seront tracĂŠes et traitĂŠes spĂŠcifiquement.

8-3-3. Principe de propagation des ĂŠtats▲

L'ĂŠtablissement des tables de routages dĂŠpend de la complĂŠtude d'une table appelĂŠe link-state database, base de donnĂŠes d'ĂŠtats de liens, prĂŠsente Ă l'identique sur chaque routeur de la zone. Cette table est alimentĂŠe par les ĂŠtats de liens, Link State Packet (LSP), que s'envoient les routeurs entre eux. Or cette distribution dĂŠpend du routage...

Contrairement à ce que l'on pourrait en dÊduire, il n'y a pas de problème de prÊsÊance entre ces deux opÊrations, car la stratÊgie de distribution repose sur l'usage d'une adresse de multicast, valable uniquement dans un LAN donc qui ne dÊpend pas de l'Êtat de la table de routage !

Chaque changement d'ĂŠtat sur un lien doit ĂŞtre signalĂŠ au plus vite Ă tous les voisins exceptĂŠ celui qui a signalĂŠ le changement. C'est un procĂŠdĂŠ par inondation, ou flooding dans la littĂŠrature.

Intuitivement ce modèle de propagation semble rapide, mais gÊnère potentiellement un nombre exponentiel de copies de chaque paquet...

Pour Êviter une tempête prÊvisible de LSP, l'idÊe initiale des concepteurs consiste à ajouter à chaque LSP un numÊro de sÊquence :

- chaque routeur conserve une trace du dernier numÊro de sÊquence utilisÊ. Quand il gÊnère un nouveau LSP il incrÊmente cette valeur ;

- quand un routeur reçoit un LSP depuis un voisin, il compare son numÊro de sÊquence avec celui Êventuellement dÊjà prÊsent dans sa base de donnÊes :

- si le numĂŠro est plus ancien, il oublie le paquet,

- si le numĂŠro est plus rĂŠcent il remplace ĂŠventuellement celui dĂŠjĂ prĂŠsent en mĂŠmoire.

Ce dispositif tend à modÊrer la tempête de mises à jour, mais induit d'autres interrogations :

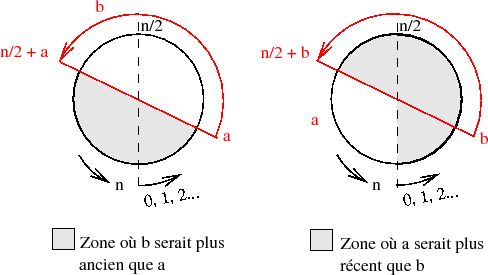

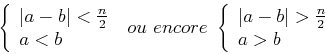

- Que faire quand on arrive à la valeur maximale du compteur (même avec des registres 64bits ça arrive un jour) ? Plus gÊnÊralement comment dÊterminer la relation d'ordre entre deux LSP de valeur a et b ?

- Que se passe-t-il quand un routeur redÊmarre ? Il annonce des LSP avec un numÊro de sÊquence plus petit que ceux dÊjà en circulation et qui donc seront ignorÊs, même si plus pertinents. Cette constatation est voisine de la situation de deux parties d'un même rÊseau, sÊparÊes à la suite d'une rupture de connectivitÊ et qui se retrouvent mais après que l'un des compteurs soit repassÊ par 0 ?

Qui amènent les rÊponses suivantes :

- 1/ Le numĂŠro de sĂŠquence est un compteur, avec une valeur minimale et maximale finie. Quand la valeur maximale est atteinte, il repasse par zĂŠro, exactement comme un counter de SMI (chapitre concernant SNMP).

Ensuite, pour Êtablir une relation d'ordre entre les LSP, la règle suivante est adoptÊe :

On peut dÊclarer que le LSP b est plus rÊcent que a si les conditions :

sont rÊunies. C'est ce que schÊmatise graphiquement la figure VII.07 ci-dessus ;

- 2/ Pour rÊpondre à la deuxième interrogation, on introduit une nouvelle donnÊe : l'âge du LSP. C'est une valeur numÊrique (codÊe sur 16 bits selon la RFC 2328) positionnÊe non nulle par le routeur qui Êmet le LSP :

- chaque routeur qui reçoit un LSP doit dÊcrÊmenter l'âge d'au moins 1 unitÊ et continuera ainsi dans le temps jusqu'à la valeur 0,

- à l'âge 0 le LSP ne doit plus être transmis, mais peut participer encore au calcul des routes,

- n'importe quel LSP (en matière de numÊro de sÊquence) qui arrive avec un âge non nul peut remplacer un LSP d'âge nul,

- chaque routeur qui reçoit un LSP doit dÊcrÊmenter l'âge d'au moins 1 unitÊ et continuera ainsi dans le temps jusqu'à la valeur 0,

- à l'âge 0 le LSP ne doit plus être transmis, mais peut participer encore au calcul des routes,

- n'importe quel LSP (en matière de numÊro de sÊquence) qui arrive avec un âge non nul peut remplacer un LSP d'âge nul.

En rĂŠsumĂŠÂ :

- quand un routeur R gÊnère un LSP, son numÊro de sÊquence doit être plus grand de 1 (modulo n, cette dernière valeur Êtant la valeur maximale du compteur lui-même, par exemple 232 - 1) que la prÊcÊdente sÊquence gÊnÊrÊe. L'âge doit être positionnÊ à une valeur maximale ;

- quand un routeur autre que R reçoit le LSP, il l'accepte en remplacement de tout LSP avec un plus petit numÊro de sÊquence (donc plus ancien) ;

- si l'âge du LSP stockÊ Êtait 0, le nouvel LSP le remplace de manière inconditionnelle : on ne peut propager un LSP d'âge nul ;

- le vĂŠritable algorithme est plus complexe, voir la RFC 2328 page 143, The flooding procedure.

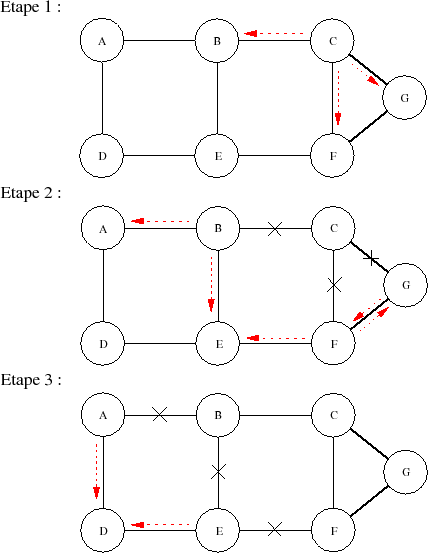

La figure VII.08 montre un exemple simple de propagation d'un changement d'ĂŠtat initiĂŠ par le nĹud C. En trois ĂŠtapes tous les routeurs sont mis au courant. Ă l'ĂŠtape 2 on peut remarquer que les routeurs B,F et G s'interdisent de renvoyer le LSP Ă C, son ĂŠmetteur. On remarque ĂŠgalement que F et G s'envoient le mĂŞme paquet, mais celui issu de F a un âge plus ancien, il sera donc oubliĂŠ immĂŠdiatement, comme celui issu de G, pour la mĂŞme raison.

Le nĹud E reçoit le mĂŞme LSP depuis B et F, le premier arrivĂŠ sera pris en compte, le deuxième oubliĂŠ. MĂŞme remarque pour D Ă la fin de la troisième ĂŠtape.

La durÊe totale de ces trois Êtapes est pratiquement celle nÊcessaire pour propager les datagrammes (donc fortement dÊpendante de la bande passante), de quelques millisecondes à quelques centaines de millisecondes, donc !

8-3-3-1. Valeur des ĂŠtats de liens▲

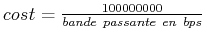

Le coĂťt des liens, nommĂŠ ĂŠgalement la mĂŠtrique, agit directement sur le choix d'une route plutĂ´t qu'une autre comme on le voit dans le paragraphe qui suit.

Le constructeur Cisco prÊconise(78) une formule qui est reprise partout :

bps signifie bits per second. Ce qui signifie qu'une liaison Ethernet Ă 10Mbits (dix millions de bits par seconde, un million d'octets par secondes) a un coĂťt de 108 / 107 = 10.

Le petit tableau ci-dessous indique quelques valeurs pour des dÊbits connus :

| MĂŠdia | CoĂťt |

| Liaison sĂŠrie 56kbps | 1785 |

| T1 (sĂŠrie 1544 kbps) | 64 |

| E1 (sĂŠrie 2048 kbps) | 48 |

| Token ring 4Mbps | 25 |

| Ethernet 10Mbps | 10 |

| Token ring 16Mbps | 6 |

| Ethernet 100Mbps | 1 |

| ... | ... |

Bien entendu on peut toujours imposer manuellement sa propre valeur de coÝt d'une liaison, pour influencer le routage !

8-3-4. Calcul du plus court chemin▲

Pour le fonctionnement de l'algorithme de Dijkstra nous invitons le lecteur à consulter l'excellente simulation mise à disposition par l'UniversitÊ Pierre Mendès France de Grenoble, à cette URL (cliquer sur le bouton  Appliquette ) :

- http://fr.wikipedia.org/wiki/Algorithme_de_Dijkstra.

8-3-5. HiĂŠrarchie de routeurs▲

Les rĂŠseaux Ă administrer peuvent ĂŞtre vastes et complexes, dans ces conditions il est souvent pertinent de les regrouper en sous-ensembles. La conception d'OSPF permet de le faire, il s'agit d'un concept nommĂŠ zone ou (area) et qui se traduit par une hiĂŠrarchisation du routage.

Outre la structuration plus claire du rĂŠseau global en sous-rĂŠseaux, l'avantage de cette approche est ĂŠgalement de diminuer le nombre de routes sur lequel porte le calcul de plus court chemin, et aussi de diminuer le trafic des mises Ă jour, non nĂŠgligeable sur un rĂŠseau vaste et complexe.

La RFC prĂŠcise qu'une zone doit faire le lien avec toutes les autres, il s'agit forcĂŠment de la zone 0, qui joue donc le rĂ´le de l'arĂŞte centrale (OSPF Backbone).

De cette structuration dÊcoule le fait que tous les routeurs n'ont pas le même rôle, certain sont au milieu d'une zone et d'autres à la frontière entre deux zones, voire à la frontière entre le nuage OSPF et d'autres mÊcanismes de routage, vers d'autres AS :

La RFC prÊcise quatre types de routeurs dans ce cas de figure :

- Internal routers (IR) : c'est le cas le plus simple d'un routeur au milieu d'un nuage à l'intÊrieur d'une zone. Il n'a qu'une seule base d'Êtats de liens qu'il met à jour avec les autres routeurs de son voisinage ;

- Area border routers (ABR) : ces routeurs se trouvent attachÊs à au moins deux zones. Ils possèdent autant de bases de donnÊes d'Êtats de liens qu'ils ont d'interfaces connectÊes à des zones diffÊrentes. Ces bases diffèrent, car elles concernent des nuages diffÊrents. Elles doivent être propagÊes vers la zone 0 sous forme d'une route rÊsumÊe (summarized) qui utilise au mieux les possibilitÊs du CIDR. Bien entendu cela suppose que les rÊseaux puissent être agrÊgÊs entre eux ;

- Backbone routers (BR)Â : il s'agit de routeurs qui sont raccordĂŠs au moins Ă la zone 0. LA RFC n'est pas claire sur leur signification exacte...

- Autonomous system boundary routeurs (ASBR) : c'est le (les) routeur(s) qui marque(nt) la frontière d'influence de l'IGP. Il peut être en relation avec n'importe quel autre protocole de routage, par exemple RIP et BGP sur la figure VII.09 avec lesquelles il Êtablit des passerelles et Êchange des routes. Les usagers de l'IGP ont besoin d'Êchanges avec l'extÊrieur (autres rÊseaux, autres AS).

8-3-6. Fonctionnement Ă l'intĂŠrieur d'une zone▲

Le fonctionnement du mÊcanisme d'inondation à l'intÊrieur d'une zone, tel que nous l'avons succinctement dÊcrit au paragraphe 3.3, induit que lors de la diffusion d'un LSP chaque routeur propage le changement d'Êtat reçu à son voisinage rÊseau. Ce comportement induit un trafic en N2, si N est le nombre de routeurs sur le LAN en question.

OSPF essaie de rÊduire ce nombre à seulement N en faisant jouer un rôle particulier à l'un des routeurs, le routeur dÊsignÊ, ou Designated Router (DR). Celui-ci reçoit les mises à jour, car il Êcoute sur une autre adresse multicast, 224.0.0.6 (tous les routeurs OSPF dÊsignÊs) et si besoin est propagÊ à nouveau cette information vers les autres routeurs du LAN, avec ce coup-ci l'adresse 224.0.0.5 (tous les routeurs OSPF).

Se pose immĂŠdiatement la question de la panne ĂŠventuelle du routeur DR, celle-ci bloquerait la mise Ă jour des bases d'ĂŠtats de liens. Ă cet effet un routeur dĂŠsignĂŠ de sauvegarde est ĂŠgalement ĂŠlu, c'est le Backup Designated Router, mis Ă jour en mĂŞme temps que le DR, mais qui reste muet sur le rĂŠseau tant que le protocole HELLO n'a pas dĂŠtectĂŠ un dysfonctionnement du DR.

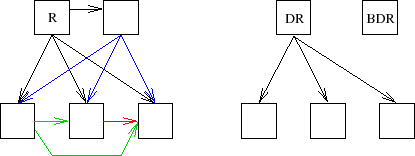

Sur la figure VII.10, schÊma de gauche, le routeur R propage un nouvel LSP à tous ses voisins, puis chacun propage ce qu'il a reçu vers les voisins pour lesquels il n'a rien reçu. Le nombre de paquets est alors en thÊorie celui du nombre de paires possibles(79), soit encore :

pour cet exemple.

Pour le schÊma de droite, le routeur DR a reçu un LSP et le diffuse aux trois routeurs concernÊs. Notons que le BDR ne fait rien, il a Êgalement reçu la mise à jour, mais s'abstient de toute action tant que le DR est opÊrationnel.

Avant de pouvoir ĂŠtablir une hiĂŠrarchie entre eux et d'ĂŠchanger efficacement des ĂŠtats de liens, les routeurs doivent dĂŠterminer qui sont leurs voisins, autrement dit la topologie du rĂŠseau qui les entoure.

8-3-6-1. Voisinage et adjacence▲

La RFC 2328 dĂŠfinit une progression selon 8 ĂŠtats (7 pour les rĂŠseaux avec propagation par multicast) pour chaque routeur OSPF, avant de pouvoir ĂŠchanger efficacement avec ses voisins. Il est utile d'en avoir connaissance pour diagnostiquer une situation.

L'ĂŠtablissement (ou non) de ces ĂŠtats repose sur la structuration du protocole HELLO, qui se dĂŠcline en cinq types de paquets diffĂŠrents, nous les examinons au paragraphe 3.7Â :

- Down : c'est l'Êtat initial, prÊalable à tout Êtablissement d'une conversation avec le voisinage. Il indique qu'aucune activitÊ de voisinage n'a ÊtÊ dÊtectÊe depuis un moment ;

- Init : ces routeurs envoient des paquets de type Hello à frÊquence rÊgulière (environ 10 secondes). La rÊception d'un tel paquet suffit pour passer à cet Êtat. Dans la liste des voisins transmise dans le paquet le routeur n'apparaÎt pas, la communication reste unidirectionnelle ;

- Two-way : un routeur entre dans cet Êtat s'il se voit dans le paquet Hello propagÊ par un voisin. La communication est alors bidirectionnelle. Cet Êtat est la relation de voisinage la plus basique. Pour pouvoir Êchanger des Êtats de liens et construire des routes, chaque routeur doit former une contiguïtÊ (adjacency) avec chacun de ses voisins. C'est une relation avancÊe entre routeurs OSPF. Elle s'Êtablit en commençant par l'Êtat suivant ;

- ExStart : c'est le premier pas pour constituer une contiguïtÊ de routeurs entre deux voisins. Le but de cette Êtape est de dÊcider qui sera le maÎtre et l'esclave dans la relation. Des paquets de type DataBase Description paquet sont ÊchangÊes, et le routeur ayant la plus forte valeur de RID (Router ID) gagne. Cette dernière valeur est fonction de l'adresse IP la plus ÊlevÊe pour toutes les interfaces du routeur, et d'un coefficient configurÊ manuellement (non dÊmocratique) ;

- Exchange : les routeurs s'Êchangent l'intÊgralitÊ de leur base d'Êtats de liens à l'aide de paquets DBD ;

- Loading : à ce stade les routeurs terminent de complÊter leur table de liens. Les Êtats qui ont besoin d'être rafraÎchis font l'objet de requêtes à l'aide de paquets de type Link-state request (LSR) auxquels sont rÊpondus des paquets de type Link-state update (LSU) (Voir paragraphe 3.7) qui contiennent les LSP, appelÊs LSA en pratique, cur du fonctionnement du protocole. Les LSU sont acquittÊs par des Link-state acknowledgment (LSAck) ;

- Full : une fois atteint cet Êtat, l'adjacence d'un routeur avec un voisin est complète. Chaque routeur conserve une liste de ses voisins dans une base de donnÊes adjacency database.

8-3-7. Protocole HELLO▲

Le protocole HELLO est en charge de l'ĂŠtablissement et du maintien des relations de voisinage entre routeurs. Il s'assure ĂŠgalement que les communications entre chaque voisin sont bidirectionnelles. Comme nous l'avons prĂŠcisĂŠ en introduction, ce paquet est encapsulĂŠ dans un datagramme IP, donc en lieu et place d'un protocole de transport (qu'il ne remplace pas).

Des paquets de type HELLO sont envoyĂŠs Ă frĂŠquence pĂŠriodique sur toutes les interfaces des routeurs. Les communications sont repĂŠrĂŠes comme ĂŠtant bidirectionnelles si un routeur se reconnaĂŽt dans la liste (des voisins connus) ĂŠmise dans le paquet HELLO d'un voisin. Le protocole sert ĂŠgalement Ă l'ĂŠlection du Routeur DĂŠsignĂŠ (DR).

Sur les rĂŠseaux permettant le multicast, chaque routeur s'annonce lui-mĂŞme en envoyant pĂŠriodiquement des paquets HELLO. Ce dispositif permet aux routeurs voisins de se connaĂŽtre dynamiquement, de vĂŠrifier continuellement l'accessibilitĂŠ des voisins dĂŠjĂ connus.

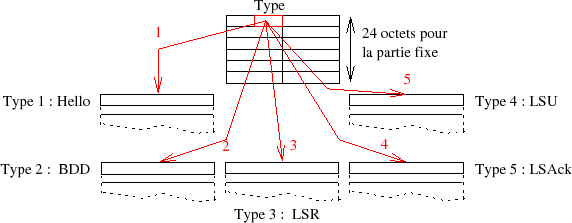

8-3-7-1. Cinq types de paquets▲

Le protocole HELLO se compose principalement d'un entête de 6 mots de 4 octets (24 octets) et d'un complÊment qui dÊpend du type de paquet. Ce type est dÊfini dès le premier mot de l'entête.

- Hello (type 1)Â : ce paquet ĂŠtablit et maintient les relations de voisinage (adjacency information)Â ;

- DataBase : description paquet (type 2) (DBD) Sert à dÊcrire le contenu des bases de donnÊes d'Êtats de liens des routeurs OSPF lors de l'Êtablissement d'une contiguïtÊ de routeurs. De multiples paquets de ce type peuvent être envoyÊs pour dÊcrire l'intÊgralitÊ de la base de donnÊes ;

- Link-state request (type 3) (LSR) : une fois ÊchangÊe la description de la base d'Êtats, un routeur peut s'apercevoir qu'une partie des liens sont pÊrimÊs (date de fraÎcheur). Ce type 3 est alors utilisÊ pour requÊrir du voisin une mise à jour. De multiples paquets peuvent être envoyÊs ;

- Link-state update (type 4) (LSU)Â : ces paquets sont utilisĂŠs par le procĂŠdĂŠ d'inondation prĂŠsentĂŠ au paragraphe 3.3. Chacun d'eux transporte une collection de LSP (on les nomme ĂŠgalement LSA) Ă destination du voisinage immĂŠdiat. Pour rendre la procĂŠdure d'inondation efficace, ces paquets doivent ĂŞtre explicitement acquittĂŠs par des paquets de type 5Â ;

- Link-state acknowledgment (type 5) (LSAck)Â : chaque LSA envoyĂŠ est acquittĂŠ par l'ĂŠmission d'un paquet de type 5. Plusieurs acquittements peuvent ĂŞtre combinĂŠs dans un seul paquet. L'adresse IP de destination peut prendre une valeur multicast ou unicast.

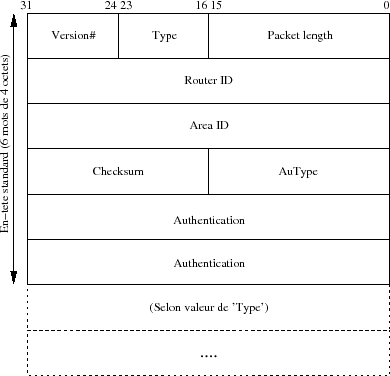

8-3-7-2. EntĂŞte standard des paquets OSPF▲

Tous les paquets OSPF dÊmarrent par un en-tête standard de 24 octets :

- Version : la valeur 2 est requise, c'est la version du protocole ;

- Type : une valeur comprise entre 1 et 5 qui dÊtermine la partie variable de l'entête ;

- Packet length : longueur du paquet en octets, y compris l'en-tête ;

- Routeur IDÂ : c'est l'identifiant du routeur (RID)Â ;

- Area IDÂ : c'est le numĂŠro de la zone. La reprĂŠsentation dĂŠcimale pointĂŠe est utilisĂŠe, par exemple pour la zone backbone ce champ vaut 0.0.0.0Â ;

- Checksum : il porte sur la totalitÊ du paquet moins cette zone et les 8 octets du champ Authentication ;

- AuType : tous les Êchanges sont authentifiÊs. Ce champ en dÊcrit la mÊthode. Trois valeurs sont prÊvues par la RFC :

| AuType | Description |

| 0 | Pas d'authentification |

| 1 | Mot de passe en clair sur le rĂŠseau |

| 2 | Crypto Ă partir d'un secret partagĂŠ |

- Authentication 64 bits qui sont utilisĂŠs selon la valeur du champ prĂŠcĂŠdent.

8-3-7-3. EntĂŞte des paquets HELLO▲

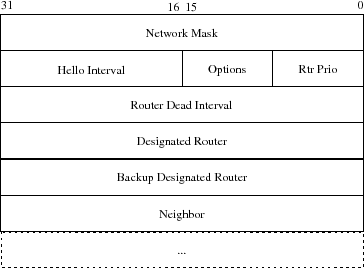

Un paquet de type 1 (Hello) est envoyĂŠ pĂŠriodiquement sur toutes les interfaces des routeurs qui participent au nuage OSPF. L'objectif est de maintenir les relations de voisinage et d'adjacences comme vu prĂŠcĂŠdemment. C'est une sorte de Keep-alive pour les besoins du protocole.

Les octets de la figure VII.13 sont Ă placer en continuitĂŠ de ceux de la figure VII.12, pour former un en-tĂŞte de 24 + 24 = 48 octets minimums. La taille s'accroĂŽt ensuite de quatre octets par RID supplĂŠmentaire de voisin.

- Network Mask : le masque de sous rÊseau associÊ à l'interface ;

- Options : les options du routeur. Cinq bits sont utilisÊs seulement pour dÊcrire des possibilitÊs annexes au fonctionnement global ;

- Hello : interval Le nombre de secondes entre deux paquets de ce type ;

- Rtr Prio : la prioritÊ de ce routeur. C'est une valeur positionnÊe manuellement dans la configuration et qui a un impact direct sur le rÊsultat de l'Êlection des DR et BDR. Une valeur 0 n'a aucun impact, alors que 255 assure quasiment le routeur d'être DR ;

- Router Dead Interval : le nombre de secondes avant de dÊclarer inatteignable un routeur devenu silencieux ;

- Designated Router : c'est l'adresse IP du DR pour ce LAN. Ce champ est à 0.0.0.0 s'il n'y en a pas ;

- Backup Designated Router : idem pour le BDR ;

- Neighbor : il s'agit de la liste des RID (Router ID) des voisins connus et de qui on a reçu rÊcemment (c'est-à -dire avec un dÊlai infÊrieur à la valeur du champ Router Dead Interval) un paquet de type 1 ;

- La description des 4 autres types de paquets se trouve Ă l'annexe A.3 de la RFC.

8-4. Bibliographie▲

Pour en savoir plus :

- RFC 1058  Routing Information Protocol.  C.L. Hedrick. June 1988. (Format: TXT=93285 bytes) (Updated by RFC1388, RFC1723) (Status: HISTORIC)

- RFC 1247  OSPF Version 2.  J. Moy. July 1991. (Format: TXT=433332, PS=989724, PDF=490300 bytes) (Obsoletes RFC1131) (Obsoleted by RFC1583) (Updated by RFC1349) (Also RFC1246, RFC1245) (Status: DRAFT STANDARD)

- RFC 2328  OSPF Version 2.  J. Moy. April 1998. (Format: TXT=447367 bytes) (Obsoletes RFC2178) (Also STD0054) (Status: STANDARD)

- RFC 2453  RIP Version 2.  G. Malkin. November 1998. (Format: TXT=98462 bytes) (Obsoletes RFC1723) (Also STD0056) (Status: STANDARD)

Sites web :

- CISCO OSPF Design Guide http://www.cisco.com/warp/customer/104/1.html

- Algorithme de Bellman-Ford http://fr.wikipedia.org/wiki/Algorithme_de_Bellman-Ford

- Algorithme de Dijkstra http://fr.wikipedia.org/wiki/Algorithme_de_Dijkstra

Ouvrages de rÊfÊrence :

- W. Richard Stevens - TCP/IP Illustrated, Volume 1 - The protocols - Addison-Wesley

- Christian Huitema - Le routage dans l'Internet - EYROLLES

- Radia Perlman --  Interconnections Second Edition  - Briges, Routers, Switches, and Internetworking Protocoles -- Addison-Wesley